Realizar una copia forense implica seguir un proceso riguroso que garantice la integridad de la evidencia digital y la preservación de la cadena de custodia. A continuación, se describen los pasos generales que se deben seguir:

- Preparación y documentación inicial

- Cadena de custodia: Antes de comenzar, documenta quién tiene acceso al dispositivo, cuándo se inicia el proceso y todas las acciones realizadas.

- Planificación: Define el alcance de la copia forense y asegúrate de contar con el permiso y la documentación legal necesaria para realizar el procedimiento.

- Uso de herramientas y hardware especializado

- Bloqueador de escritura (write blocker): Conecta el dispositivo a un bloqueador de escritura para evitar cualquier modificación accidental del medio original.

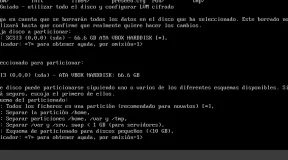

- Software forense: Utiliza herramientas reconocidas como FTK Imager, EnCase, dd (en sistemas Unix/Linux) u otras especializadas para la creación de imágenes forenses.

- Realización de la imagen forense

- Copia bit a bit: Realiza una copia exacta (imagen bit a bit) del disco o medio de almacenamiento, asegurándote de capturar incluso los sectores no asignados o datos borrados que puedan ser relevantes.

- Registro de metadatos: Anota información clave, como el modelo del dispositivo, la capacidad, la fecha y hora de la imagen, y la versión de la herramienta utilizada.

- Verificación de la integridad

- Generación de hashes: Calcula sumas de verificación (hashes MD5, SHA-1 o SHA-256) tanto en el dispositivo original (antes de la copia) como en la imagen obtenida. Esto garantiza que la copia sea fiel al original.

- Comparación de hashes: Verifica que los hashes coincidan para confirmar la integridad de la imagen.

- Almacenamiento y preservación de la evidencia

- Medios seguros: Guarda la imagen en un medio de almacenamiento seguro y, de ser posible, en más de una ubicación para evitar pérdidas.

- Documentación final: Elabora un informe detallado que incluya todos los pasos realizados, las herramientas utilizadas, los resultados de la verificación de integridad y cualquier incidente ocurrido durante el proceso.

- Entrega y cadena de custodia

- Presentación de la evidencia: Una vez realizada y verificada la copia forense, se debe entregar siguiendo los protocolos establecidos por la institución judicial o la entidad que solicita la peritación.

- Registro continuo: Mantén un registro actualizado de quién accede a la copia y en qué condiciones, para preservar la cadena de custodia durante todo el proceso judicial.

Importante:

- Este procedimiento debe realizarse por personal capacitado en informática forense.

- Asegúrate de cumplir con las normativas legales y éticas vigentes en tu jurisdicción.

- La información proporcionada es de carácter general y puede requerir ajustes según el contexto y las características específicas del caso.

Con estos pasos garantizas que la evidencia digital se mantenga intacta y admisible en un proceso judicial.